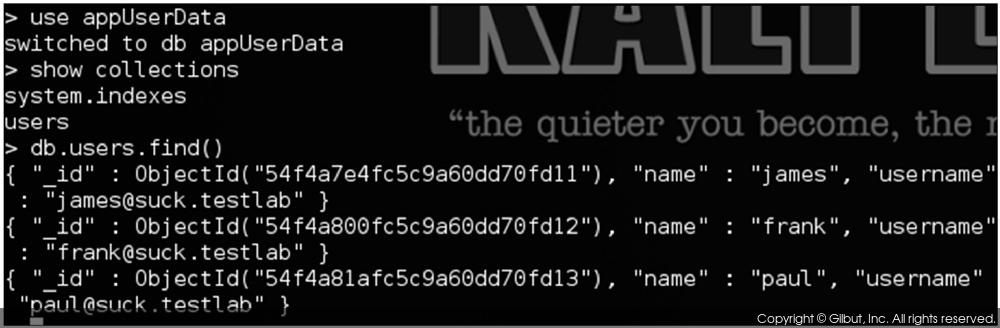

공격 대상 MongoDB를 로컬 Mongo 인스턴스로 복제했다. 이제 모든 데이터베이스를 복사했으니 민감한 정보를 들여다볼 수 있다. 그런데 이런 데이터는 어떻게 볼 수 있을까? 여기서는 데이터베이스 appUserData를 훔쳐 복제했다. 로컬로 복사한 MongoDB에는 appUserDataf_stolen이라는 새로운 데이터베이스가 있는데, 이것을 들여다보려면 다음과 같이 처리한다.

# mongo

> show dbs

> use appUserData

> show collections

> db.users.find()

▲ 그림 3-20 NoSQLMap - 복제

NoSQLMap에는 다른 취약점 공격용 모듈도 포함되어 있다. 예를 들어, Mongo 시스템 2.2.4 이하 버전의 메타스플로이트 취약점 공격 모듈이 탑재되어 있다.