2.5.3 OWASP ZAP 프록시(윈도/칼리 리눅스/OS X)

오픈 소스 진영에서 Burp 프록시 프로와 대등한 것이 OWASP Zed Attack Proxy ZAP (https://github.com/zaproxy/zaproxy)이다. Burp가 상용 도구인 반면, ZAP은 Burp와 기능이 유사한 오픈 소스다. 프록시 트래픽, 요청 퍼징, 스파이더링과 자동화된 스캐닝을 모두 할 수 있다. ZAP을 실행하려면 윈도와 OS X에서는 OWASP ZAP 실행 파일을 더블클릭하고, 칼리 리눅스에서는 owasp-zap을 실행한다.

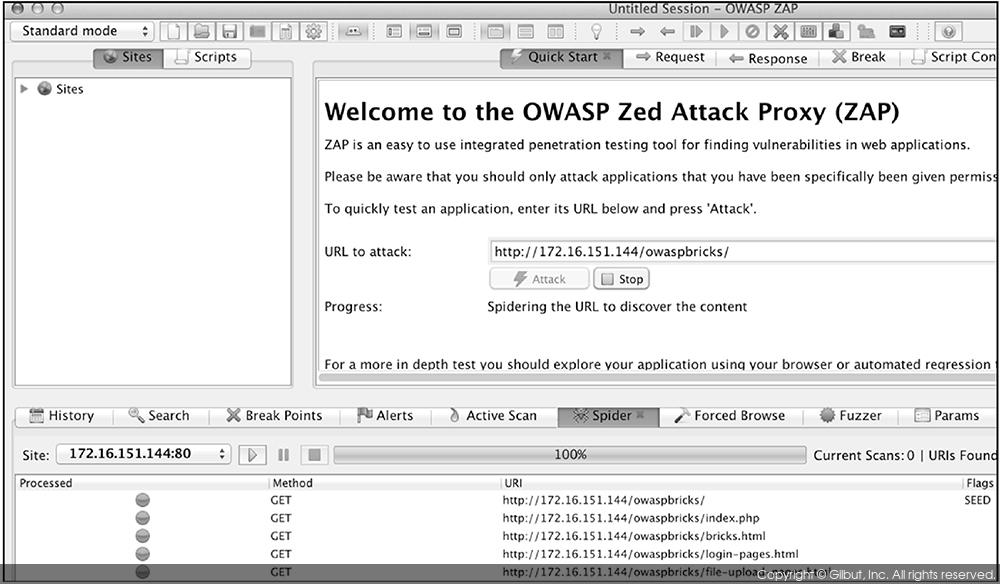

1장에서 설치했던 OWASPBWA상의 취약한 프레임워크 중 하나를 대상으로 테스트를 진행한다. 특히 이번에는 owaspbricks 애플리케이션을 공략할 것이다. 일단 ZAP을 시작하면 그림 2-47과 같은 화면이 나타난다. http://[VM의 IP]/owaspbricks/로 가서 [Attack] 버튼을 클릭하면, ZAP은 자동으로 웹 취약점 스파이더링과 테스트를 수행할 것이다.

▲ 그림 2-47 OWASP ZAP

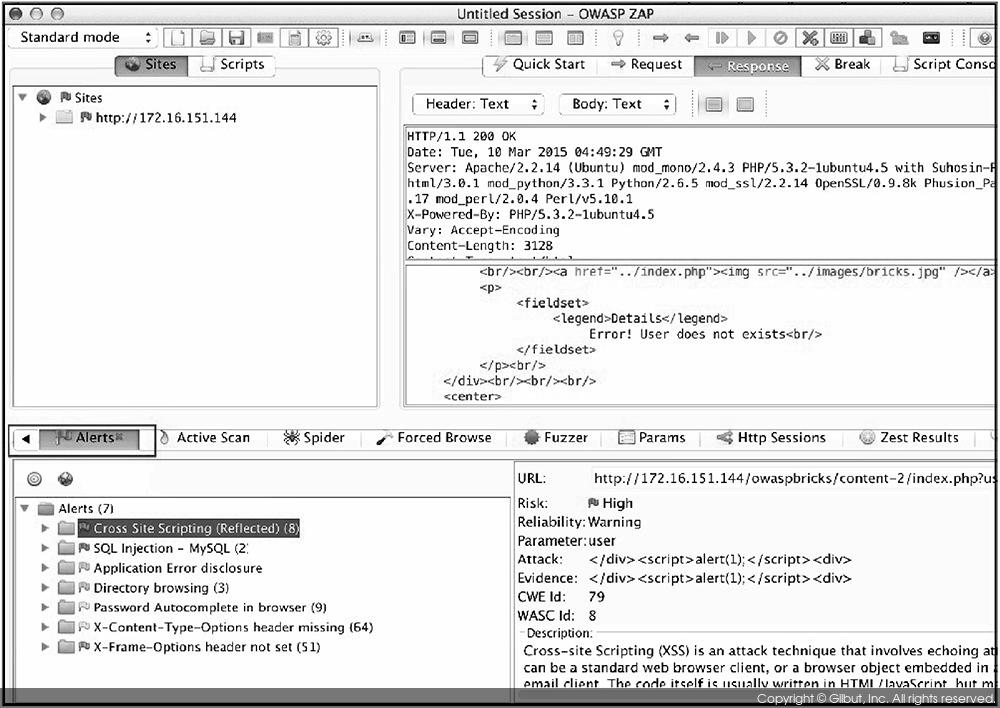

그림 2-47을 보면 알겠지만, 화면 구성이 매우 직관적이다. 스캔을 완료하면 Alerts 탭을 클릭해 식별된 모든 취약점을 볼 수 있다.

▲ 그림 2-48 OWASP ZAP - 결과